Mối đe dọa lượng tử với mã hóa: Ngày tận thế của an ninh mạng hay một khởi đầu mới?

Thế giới kỹ thuật số được xây dựng trên nền tảng của mã hóa. Từ giao dịch ngân hàng, tin nhắn cá nhân đến bí mật quốc gia, tất cả đều được bảo vệ bởi các thuật toán phức tạp như RSA và ECC. Tuy nhiên, một cơn bão công nghệ đang âm thầm hình thành, đe dọa phá vỡ toàn bộ thành trì này: máy tính lượng tử. Đây không còn là kịch bản khoa học viễn tưởng, mà là một mối đe dọa lượng tử hiện hữu, buộc chúng ta phải hành động ngay từ bây giờ.

Tại sao hệ thống mã hóa RSA và ECC sắp trở nên lỗi thời?

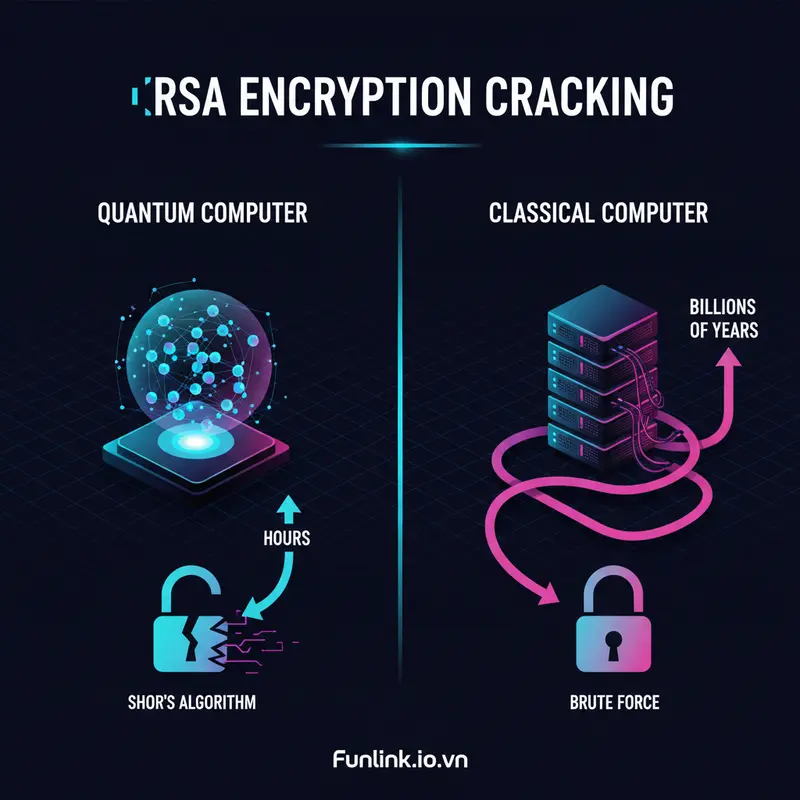

Các hệ thống mã hóa bất đối xứng phổ biến nhất hiện nay như RSA (Rivest–Shamir–Adleman) và ECC (Elliptic Curve Cryptography) dựa trên một nguyên tắc toán học cơ bản: sự khó khăn của việc phân tích một số cực lớn ra thừa số nguyên tố. Máy tính cổ điển có thể mất hàng tỷ năm để giải quyết bài toán này, đảm bảo an toàn cho dữ liệu của chúng ta. Nhưng máy tính lượng tử lại hoạt động theo một quy tắc hoàn toàn khác.

Thuật toán Shor: Kẻ hủy diệt thầm lặng của mã hóa bất đối xứng

Được phát triển bởi nhà toán học Peter Shor vào năm 1994, Thuật toán Shor là một thuật toán lượng tử có khả năng phân tích thừa số nguyên tố một cách hiệu quả đến kinh ngạc. Khi một máy tính lượng tử đủ mạnh và ổn định được chế tạo, nó có thể chạy thuật toán Shor để bẻ khóa một khóa RSA-2048 chỉ trong vài giờ, một nhiệm vụ bất khả thi đối với siêu máy tính mạnh nhất hiện nay.

Rủi ro tiềm tàng đối với ngành tài chính – ngân hàng và hạ tầng trọng yếu

Hậu quả của việc mã hóa bị phá vỡ là không thể lường trước. Toàn bộ hệ thống tài chính toàn cầu, mạng lưới điện, hạ tầng chính phủ, và dữ liệu y tế đều có thể bị phơi bày. Các chữ ký số sẽ trở nên vô giá trị, các giao dịch an toàn sẽ không còn tồn tại, và quyền riêng tư sẽ bị xóa sổ.

Post-Quantum Cryptography (PQC): Lá chắn cho kỷ nguyên hậu lượng tử

Trước mối đe dọa này, cộng đồng an ninh mạng toàn cầu không ngồi yên. Post-Quantum Cryptography (PQC), hay Mật mã kháng lượng tử, là tên gọi chung cho các thuật toán mã hóa được thiết kế để chống lại các cuộc tấn công từ cả máy tính cổ điển và máy tính lượng tử.

Các thuật toán được NIST PQC đề xuất và chuẩn hóa là gì?

Viện Tiêu chuẩn và Công nghệ Quốc gia Hoa Kỳ (NIST) đã đi đầu trong việc tìm kiếm và chuẩn hóa các thuật toán PQC. Sau nhiều năm đánh giá, NIST đã công bố các tiêu chuẩn đầu tiên, bao gồm các thuật toán như CRYSTALS-Kyber (để thiết lập khóa) và CRYSTALS-Dilithium (cho chữ ký số). Đây là những ứng cử viên sáng giá nhất để thay thế cho RSA và ECC trong tương lai gần. Tham khảo thêm tại trang chủ NIST Post-Quantum Cryptography.

Phân loại các hệ mật kháng lượng tử phổ biến hiện nay

PQC không phải là một công nghệ duy nhất mà là một tập hợp các phương pháp tiếp cận dựa trên các bài toán toán học khác nhau mà máy tính lượng tử cũng không thể giải quyết hiệu quả:

- Mã hóa dựa trên mạng tinh thể (Lattice-based cryptography): Nổi bật nhất và được NIST lựa chọn.

- Mã hóa dựa trên mã (Code-based cryptography): Một trong những phương pháp lâu đời nhất.

- Mã hóa dựa trên hàm băm (Hash-based cryptography): Rất an toàn nhưng có một số hạn chế về tính linh hoạt.

- Mã hóa đa biến (Multivariate cryptography): Dựa trên việc giải các hệ phương trình đa biến.

Tích hợp PQC vào kiến trúc Zero Trust như thế nào?

PQC là một mảnh ghép hoàn hảo cho an ninh mạng hiện đại. Việc tích hợp các thuật toán PQC vào một kiến trúc Zero Trust giúp củng cố nguyên tắc “không bao giờ tin tưởng, luôn xác minh” ở cấp độ mã hóa sâu nhất. Bằng cách thay thế các thuật toán dễ bị tổn thương, PQC đảm bảo rằng ngay cả khi một phần của mạng bị xâm nhập, các kênh liên lạc và dữ liệu được mã hóa vẫn an toàn trước các cuộc tấn công lượng tử trong tương lai.

Lộ trình chuyển đổi sang mật mã kháng lượng tử cho doanh nghiệp

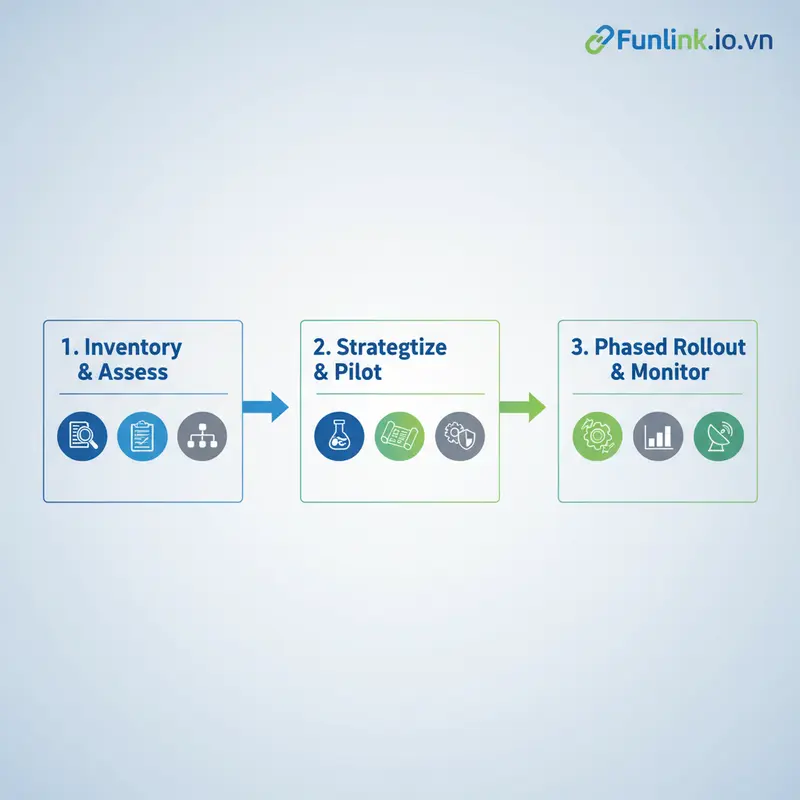

Chuyển đổi sang PQC không phải là một công việc có thể hoàn thành trong một sớm một chiều. Nó đòi hỏi một kế hoạch chi tiết và sự chuẩn bị kỹ lưỡng.

Bước 1: Kiểm kê và đánh giá toàn bộ hệ thống mã hóa hiện tại

Bước đầu tiên và quan trọng nhất là xác định “crypto-agility” – khả năng thay thế các thuật toán mã hóa của tổ chức. Bạn cần biết chính xác hệ thống nào đang sử dụng RSA, ECC, AES; chúng nằm ở đâu (phần cứng, phần mềm, dịch vụ đám mây); và quy trình để cập nhật chúng là gì.

Bước 2: Xây dựng chiến lược và thử nghiệm giải pháp PQC

Dựa trên kết quả kiểm kê, hãy xây dựng một lộ trình ưu tiên. Bắt đầu với các hệ thống quan trọng nhất nhưng cũng dễ cập nhật nhất. Tiến hành các dự án thử nghiệm (pilot) trong môi trường được kiểm soát để đánh giá hiệu suất, khả năng tương thích và các thách thức tiềm ẩn khi triển khai các thuật toán PQC.

Bước 3: Triển khai theo giai đoạn và giám sát liên tục

Triển khai PQC nên được thực hiện theo từng giai đoạn (phased rollout) thay vì một cuộc “cách mạng” toàn diện. Bắt đầu với các ứng dụng nội bộ ít rủi ro, sau đó mở rộng ra các hệ thống giao tiếp với khách hàng. Liên tục giám sát hiệu suất và an ninh để phát hiện và khắc phục các vấn đề phát sinh.

Những sai lầm cần tránh khi đối mặt với mối đe dọa lượng tử

Chủ quan, cho rằng “ngày tận thế lượng tử” (Q-Day) còn xa

Nhiều chuyên gia dự đoán Q-Day – ngày máy tính lượng tử có thể bẻ khóa mã hóa hiện tại – có thể đến trong vòng 5-10 năm tới. Tuy nhiên, thời gian để một tổ chức lớn hoàn tất quá trình chuyển đổi sang PQC cũng có thể kéo dài tương đương. Chờ đợi đến khi mối đe dọa trở nên rõ ràng là quá muộn.

Áp dụng giải pháp Post-Quantum Cryptography một cách vội vã, thiếu kiểm thử

Việc triển khai các thuật toán PQC mới mà không qua kiểm thử và đánh giá kỹ lưỡng có thể tạo ra những lỗ hổng bảo mật mới hoặc gây ra các vấn đề về hiệu suất và tương thích hệ thống.

Bỏ qua yếu tố Cyberwarfare và các cuộc tấn công “thu hoạch ngay, giải mã sau”

Các đối thủ và tin tặc có tổ chức đã và đang thực hiện các cuộc tấn công “Harvest Now, Decrypt Later”. Chúng đánh cắp lượng lớn dữ liệu được mã hóa của bạn ngay hôm nay và lưu trữ lại. Khi có máy tính lượng tử, chúng sẽ giải mã toàn bộ kho dữ liệu này. Dữ liệu nhạy cảm của bạn có thể vẫn cần được bảo mật trong 10-20 năm tới, vì vậy mối đe dọa này đã hiện hữu.

Sẵn sàng cho tương lai: Biến mối đe dọa lượng tử thành cơ hội dẫn đầu

Mối đe dọa lượng tử là một trong những thách thức an ninh mạng lớn nhất trong thế hệ của chúng ta. Tuy nhiên, nó cũng mang lại một cơ hội để thiết kế lại và xây dựng một hệ sinh thái kỹ thuật số an toàn, bền vững và sẵn sàng cho tương lai hơn. Các tổ chức chủ động chuyển đổi sang PQC không chỉ bảo vệ tài sản của mình mà còn tạo ra lợi thế cạnh tranh và khẳng định vị thế dẫn đầu.

Bắt đầu hành trình kháng lượng tử của bạn ngay hôm nay

Đừng chờ đợi Q-Day. Hãy bắt đầu bằng việc kiểm kê hệ thống, nghiên cứu các tiêu chuẩn NIST và xây dựng một lộ trình chuyển đổi. Tương lai của an ninh mạng phụ thuộc vào những hành động mà chúng ta thực hiện ngày hôm nay.