Vụ tấn công mã độc tống tiền: Khi toàn bộ dữ liệu kinh doanh bị “bắt cóc” trong 24 giờ

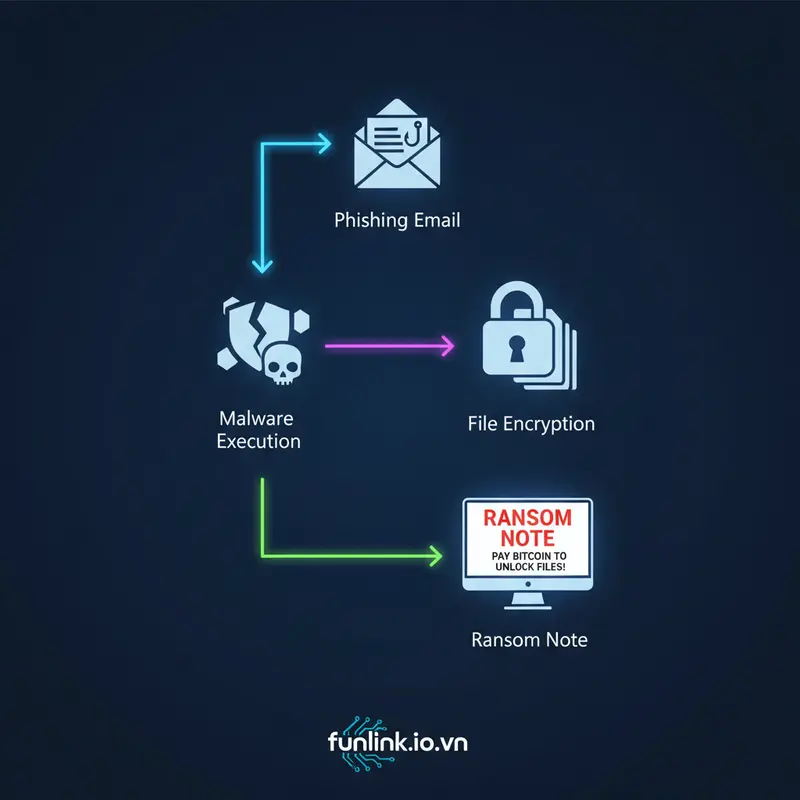

Trong thế giới số, kịch bản tồi tệ nhất không phải là mất điện hay hỏng máy chủ, mà là khi toàn bộ dữ liệu – tài sản vô hình của doanh nghiệp – bỗng dưng bị mã hóa và kèm theo một thông điệp đòi tiền chuộc. Đây không phải là một sự cố IT đơn thuần, đây là một cuộc khủng hoảng kinh doanh toàn diện.

Case Study điển hình: Phân tích thiệt hại từ các vụ tấn công của LockBit & WannaCry

Các cuộc tấn công từ những nhóm hacker như LockBit không chỉ đơn thuần mã hóa dữ liệu. Chúng còn tinh vi hơn khi đánh cắp dữ liệu nhạy cảm trước, sau đó đe dọa công khai nếu không trả tiền chuộc (double extortion). WannaCry, một ví dụ kinh điển, đã lây lan ra hơn 150 quốc gia chỉ trong vài giờ, gây tê liệt hàng loạt hệ thống từ bệnh viện đến các tập đoàn lớn. Thiệt hại không chỉ đong đếm bằng số tiền chuộc, mà còn là chi phí ngừng hoạt động, khôi phục hệ thống và mất mát uy tín.

Hậu quả tài chính và uy tín thương hiệu khi dữ liệu bị mã hóa

Khi một cuộc tấn công ransomware xảy ra, doanh nghiệp phải đối mặt với một chuỗi hậu quả tàn khốc:

- Ngừng trệ hoạt động: Toàn bộ quy trình kinh doanh phụ thuộc vào dữ liệu đều bị đóng băng.

- Chi phí khôi phục: Bao gồm chi phí chuyên gia an ninh mạng, xây dựng lại hệ thống, và khả năng phải trả tiền chuộc (dù không được khuyến khích).

- Mất mát uy tín: Niềm tin của khách hàng và đối tác bị xói mòn nghiêm trọng khi dữ liệu của họ bị xâm phạm.

- Rủi ro pháp lý: Vi phạm các quy định về bảo vệ dữ liệu như GDPR có thể dẫn đến các khoản phạt khổng lồ.

3 Lớp phòng thủ chiến lược để phòng chống Ransomware hiệu quả

Để bảo vệ doanh nghiệp, một phần mềm diệt virus là không đủ. Cần một chiến lược phòng thủ đa tầng, vững chắc như một pháo đài.

Lớp 1: Con người – Xây dựng “tường lửa” nhận thức cho nhân viên

Hơn 90% các cuộc tấn công mạng thành công đều bắt nguồn từ lừa đảo (phishing). Do đó, nhân viên vừa là mắt xích yếu nhất, vừa có thể trở thành lớp phòng thủ đầu tiên và hiệu quả nhất. Đầu tư vào các chương trình đào tạo nhận thức về an ninh mạng, diễn tập các kịch bản lừa đảo giả định không phải là chi phí, mà là khoản đầu tư sinh lời nhất để giảm thiểu rủi ro.

Lớp 2: Công nghệ – Triển khai giải pháp an ninh đa tầng (Gợi ý: Zero Trust)

An ninh mạng hiện đại đòi hỏi một cách tiếp cận toàn diện, không chỉ dừng lại ở việc bảo vệ vành đai. Các giải pháp cần có bao gồm:

- Endpoint Detection and Response (EDR): Giám sát và phát hiện các hành vi bất thường trên từng thiết bị đầu cuối.

- Quản lý định danh và truy cập (IAM): Đảm bảo chỉ những người có quyền mới được truy cập vào đúng tài nguyên cần thiết.

- Phân đoạn mạng: Ngăn chặn mã độc lây lan ngang trong hệ thống.

Đây chính là những nền tảng của mô hình Zero Trust, một kiến trúc bảo mật không tin tưởng bất kỳ ai, luôn xác minh mọi yêu cầu truy cập, dù là từ bên trong hay bên ngoài mạng.

Lớp 3: Quy trình – Thiết lập chính sách backup dữ liệu theo nguyên tắc vàng 3-2-1

Khi tất cả các lớp phòng thủ khác thất bại, một bản sao lưu (backup) tốt là cứu cánh cuối cùng. Tuy nhiên, không phải bản backup nào cũng an toàn. Hãy áp dụng nguyên tắc 3-2-1 được các chuyên gia an ninh mạng toàn cầu công nhận:

- 3 bản sao: Luôn có ít nhất 3 bản sao dữ liệu của bạn.

- 2 loại phương tiện: Lưu trữ các bản sao trên ít nhất 2 loại phương tiện lưu trữ khác nhau (ví dụ: ổ cứng nội bộ và lưu trữ đám mây).

- 1 bản sao lưu ngoại tuyến (off-site): Giữ ít nhất 1 bản sao ở một địa điểm vật lý khác hoặc trên một hệ thống mạng riêng biệt (air-gapped) để đảm bảo nó không bị ảnh hưởng bởi cuộc tấn công.

Xây dựng quy trình khôi phục thảm họa (Disaster Recovery Plan) khi bị tấn công

Chờ đến khi bị tấn công mới lên kế hoạch cũng giống như chờ nhà cháy mới đi mua bình cứu hỏa. Một Kế hoạch Khôi phục Thảm họa (DRP) được chuẩn bị và diễn tập kỹ lưỡng là yếu tố quyết định sự sống còn của doanh nghiệp.

Bước 1: Cô lập hệ thống & đánh giá thiệt hại tức thì

Ngay khi phát hiện dấu hiệu tấn công, hành động đầu tiên là ngắt kết nối các máy bị nhiễm khỏi mạng để ngăn chặn sự lây lan. Đội ứng phó sự cố cần nhanh chóng xác định phạm vi ảnh hưởng: những hệ thống nào bị mã hóa, dữ liệu nào bị đánh cắp.

Bước 2: Kích hoạt kế hoạch backup dữ liệu và phục hồi hệ thống

Đây là lúc chiến lược backup 3-2-1 phát huy tác dụng. Kích hoạt quy trình khôi phục từ bản sao lưu sạch gần nhất. Quá trình này phải được diễn tập thường xuyên để đảm bảo tốc độ và hiệu quả khi sự cố thật xảy ra.

Bước 3: Phân tích nguyên nhân gốc rễ và vá lỗ hổng bảo mật

Sau khi hệ thống hoạt động trở lại, công việc chưa kết thúc. Cần phải điều tra kỹ lưỡng để tìm ra mã độc đã xâm nhập vào hệ thống bằng cách nào. Việc vá lỗ hổng này là tối quan trọng để ngăn chặn một cuộc tấn công tương tự trong tương lai.

Sai lầm “chết người” của lãnh đạo khiến thiệt hại từ mã độc tống tiền nhân lên gấp bội

Vai trò của lãnh đạo không chỉ là duyệt chi cho các giải pháp an ninh, mà còn là định hình văn hóa bảo mật và đưa ra các quyết định chiến lược trong khủng hoảng.

Coi nhẹ tầm quan trọng của backup dữ liệu định kỳ và kiểm tra khả năng phục hồi

Một bản backup chưa bao giờ được kiểm tra khôi phục thử chỉ là một niềm hy vọng, không phải là một kế hoạch. Lãnh đạo phải yêu cầu và giám sát việc kiểm tra định kỳ khả năng phục hồi từ các bản sao lưu để đảm bảo chúng thực sự hoạt động khi cần.

Không có kịch bản ứng phó sự cố được diễn tập từ trước

Không có kế hoạch ứng phó được diễn tập chẳng khác nào đưa cho nhân viên một cuốn sách hướng dẫn chữa cháy giữa một đám cháy thật. Diễn tập giúp mọi người biết rõ vai trò, trách nhiệm và hành động cần làm một cách bình tĩnh và chính xác dưới áp lực.

Phân tích rủi ro: Tại sao trả tiền chuộc không phải là giải pháp

Việc trả tiền chuộc mang lại vô số rủi ro:

- Không có gì đảm bảo: Không có gì chắc chắn hacker sẽ trả lại dữ liệu sau khi nhận tiền.

- Trở thành mục tiêu tái diễn: Doanh nghiệp sẽ bị đánh dấu là “khách hàng tiềm năng” sẵn sàng trả tiền, và sẽ bị nhắm đến trong tương lai.

- Tiếp tay cho tội phạm: Khoản tiền chuộc sẽ được dùng để tài trợ cho các hoạt động tội phạm mạng khác.

Đừng chờ đến khi khủng hoảng xảy ra: Bảo vệ tài sản số của doanh nghiệp ngay hôm nay

Phòng chống ransomware là một cuộc chạy đua vũ trang không hồi kết. Tuy nhiên, bằng cách xây dựng một chiến lược phòng thủ đa tầng, chuẩn bị sẵn sàng các kịch bản ứng phó và nâng cao nhận thức cho toàn bộ tổ chức, các nhà lãnh đạo có thể biến doanh nghiệp của mình từ một mục tiêu dễ bị tổn thương thành một pháo đài kiên cố, sẵn sàng đối mặt với mọi mối đe dọa từ không gian mạng.